0% Complete

-

صفحه نخست

-

درباره کنفرانس

-

سخنرانی های کلیدی و مدعو

-

راهنمای تدوین و ارسال مقاله

-

راهنمای اقامت

-

سوالات متداول

-

اخبار

-

حامیان

-

محل برگزاری

-

درباره

-

فراخوان رساله و پایان نامه برتر

-

تماس با ما

-

اخلاق مهندسی

-

راهنمای ارسال مقالات پذیرفته شده

-

راهنمای ثبت نام و پرداخت هزینه

-

برنامه زمانبندی کنفرانس

-

چکیده مقالات پذیرفته شده

-

کتابچه کنفرانس

-

فیلم سخنرانی های کنفرانس

آخرین اخبار :

شنبه, 08 اردیبهشت 1403

مقالات پذیرش شده

لیست مقالات پذیرفته شده در کنفرانس را در زیر مشاهده میکنید. (هنوز تکمیل نشده است)

| Seq | Title | Track name | Authors |

| 1 | A Fast Non-Interactive Publicly Verifiable Secret Sharing Scheme | مبانی رمزشناس( Fundamentals of cryptology) | Dr. Shahrooz Janbaz; Dr. Rahim Asghari; Mr. Bagher Bagherpour; Mr. Ali Zaghian |

| 2 | الگوریتم های موازی برای ارزیابی جعبه های جانشانی بزرگ رمزنگاری | Mr. Reza Ghasemi; Dr. Behrooz Khadem | |

| 3 | On the Security of Some Recently Proposed Certificateless Signcryption Schemes | Dr. Parvin Rastegari | |

| 4 | ارائه یک طرح شناسایی امن و کارا مبتنی بر کدهای قطبی | Mr. Alireza Jafari; Dr. Reza Hooshmand; Dr. Masoumeh Koochak Shooshtari; Dr. Gholam Reza Karamali | |

| 5 | Analysis of Geometrical Parameters for Remote Side-Channel Attacks on Multi-Tenant FPGAs | پیاده سازی الگوریتم های رمزنگاری و امنیت سخت افزاری (Implementation of cryptographic algorithms and corresponding attacks) | Mr. Milad Salimian; Dr. Ali Jahanian |

| 6 | Lurking Eyes: A Method to Detect Side-Channel Attacks on JavaScript and WebAssembly | Mr. Mohammad Erfan Mazaheri; Mr. Farhad Taheri; Dr. Siavash Bayat-Sarmadi | |

| 7 | Cost-Effective and Practical Countermeasure Against the Template Side Channel Attack | Ms. Farshideh Kordi; Mr. Hamed Hosseintalaee; Dr. Ali Jahanian | |

| 8 | ارائه یک نقابگذاری بهینه برای پیاده سازی بدون تاخیر زمانی جعبه جانشانی AES | Mr. Ali Nouri Khameneh; Mrs. Raziyeh Salarifard; Dr. Hadi Soleimany | |

| 9 | A New Method for Ransomware Detection Based on PE Header Using Convolutional Neural Networks | امنیت شبکه (Network security) | Mrs. Farnoush Manavi; Mr. Ali Hamzeh |

| 10 | A Deep Learning-based Malware Hunting Technique to Handle Imbalanced Data | Mrs. Zahra Moti; Dr. Sattar Hashemi; Mr. Amir Namavar Jahromi | |

| 11 | ارتقا حریم خصوصی ترافیک شبکه در برابر حمله دسته بندی به کمک یادگیری خصمانه | Mr. Mohammadreza Karimi; Rasool Jalili | |

| 12 | A Secure and Improved Authentication Scheme for Heterogeneous Wireless Sensor Networks in the Internet of Things Environment | پروتکل های امنیتی (Cryptography and security protocols) | Mr. Hamid Reza Yazdanpanah; Mr. Mahdi Azizi; Mr. Seyyed morteza Pournaghi |

| 13 | Security Analysis of an Efficient Authentication Scheme for Vehicular Ad Hoc Networks | Mr. Saeed Zarbi; Dr. Seyed Amir Mortazavi; Dr. Pedram Salehpoor | |

| 14 | تحلیل امنیتی طرح احراز اصالت سبک وزن همراه با توافق کلید با استفاده از شبکه حسگر بی سیم برای سیستم نظارت کشاورزی | Mr. Ali Arish; Dr. Maede Ashouri-Talouki | |

| 15 | Improvements on Easypaysy: The Bitcoin's Layer-2 Accounts Protocol | Ms. Elnaz Ebadi; Mr. Habibollah Yajam; Dr. Mohammad Ali Akhaee | |

| 16 | A Decentralized App Store Using the Blockchain Technology | امنیت رایانش (Security of computation) | Mrs. Mahsa Monem Moharrer; Dr. Sadegh Dorri Nogoorani |

| 17 | Enhancing Monkey to Trigger Malicious Payloads in Android Malware | Mr. Hayyan Hasan; Dr. Behrouz Tork Ladani; Dr. Bahman Zamani | |

| 18 | ارائه ساز و کاری برای نظارت مالک بر قرارداد هوشمند در اتریوم | Mr. Morteza Amirmohseni; Dr. Sadegh Dorri Nogoorani | |

| 19 | تشخیص نشت اطلاعات در برنامه های آندرویدی با کمک وارسی مدل | Mrs. F Askari; Dr. Behrouz Tork Ladani | |

| 20 | تشخیص حمله وکیل سرگردان در برنامه های اندرویدی با استفاده از رویکرد مهندسی معکوس مدل رانده | Ms. Mina Heidari; Ms. Atefeh Nirumand; Dr. Behrouz Tork Ladani; Dr. Bahman Zamani | |

| 21 | An Optimized Structure of State Channel Network to Improve Scalability of Blockchain Algorithms | مهندسی امنیت و امنیت خدمات الکترونیکی (Security of data, systems and applications) | Mr. Amir Ajorlou; Mr. Aliazam Abbasfar |

| 22 | یک مدل اعتماد برای کنترل نرم شایعه در شبکه های اجتماعی | Mrs. Mojgan Askarizade; Dr. Behrouz Tork Ladani | |

| 23 | كنترل شايعه در شبكه هاي اجتماعي با استفاده از سازوكارهاي امنيت نرم | Mr. Ebrahim Sahafizadeh; Dr. Behrouz Tork Ladani | |

| 24 | A Binary Relevance Adaptive Model-Selection for Ensemble Steganalysis | نهان سازی اطلاعات (Information hiding, steganography, watermarking) | Ms. Tayebe AbAzar; Mr. Peyman Masjedi; Dr. Mohammad Taheri |

| 25 | Advantages and disadvantages of using cryptography in steganography | Mr. Ali Hadipour; Ms. Reheleh Afifi | |

| 26 | Detecting Disk Sectors Data Types Using Hidden Markov Model | جرم یابی (Digital forensics) | Mr. S. Sadegh Mousavi |

تعداد بازدید : 861 بار

ورود به سامانه

آمار بازدید

- امروز :

- دیروز :

- ماه جاری :

- ماه گذشته :

- آمار کلی :

جدول نشست ها

اطلاعیه مهم

ثبتنام در کنفرانس برای افرادی که دارای مقاله نیستند، رایگان است.

برای دریافت گواهی شرکت در کنفرانس و مستندات آن، ثبتنام در کنفرانس الزامی است.

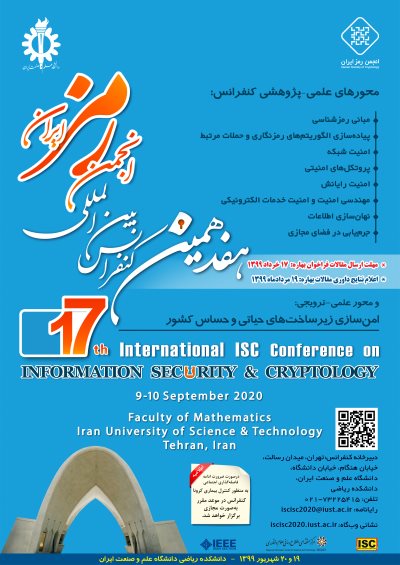

تاریخ های مهم

-

مهلت ارسال مقاله در فراخوان اول (زمستانه)

1398/10/21 -

تمدید مهلت ارسال مقاله در فراخوان اول (زمستانه)

1398/11/02 -

اعلام نتایج داوری در فراخوان اول (زمستانه)

1398/12/28 -

مهلت ارسال مقاله در فراخوان دوم (بهاره)

1399/03/17 -

تمدید فراخوان بهاره

1399/03/31 -

اعلام نتایج داوری در فراخوان دوم (بهاره)

1399/05/25 -

تاریخ شروع

1399/06/19 -

تاریخ پایان

1399/06/20

تا همایش

درباره دانشگاه