0% Complete

-

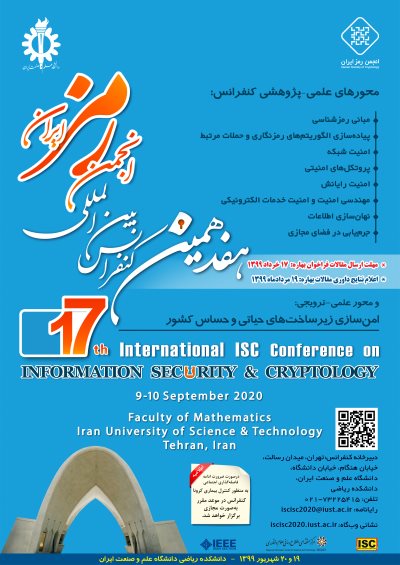

صفحه نخست

-

درباره کنفرانس

-

سخنرانی های کلیدی و مدعو

-

راهنمای تدوین و ارسال مقاله

-

راهنمای اقامت

-

سوالات متداول

-

اخبار

-

حامیان

-

محل برگزاری

-

درباره

-

فراخوان رساله و پایان نامه برتر

-

تماس با ما

-

اخلاق مهندسی

-

راهنمای ارسال مقالات پذیرفته شده

-

راهنمای ثبت نام و پرداخت هزینه

-

برنامه زمانبندی کنفرانس

-

چکیده مقالات پذیرفته شده

-

کتابچه کنفرانس

-

فیلم سخنرانی های کنفرانس

آخرین اخبار :

یکشنبه, 11 خرداد 1404

اعلام نتایج نهایی مقالات

لیست مقالات پذیرفته شده یا پذیرفته نشده را در زیر مشاهده میکنید.

| ردیف | کد ایدس | عنوان مقاله | عنوان محور | وضعیت |

| 1 | 1570626655 | A fast non-interactive publicly verifiable secret sharing scheme | مبانی رمزشناسی (Fundamentals of (cryptology | پذیرش |

| 2 | 1570627184 | A New Dynamic Scheme for Multi-keyword Ranked Search and Search Results Verification over Encrypted Cloud Data | رد | |

| 3 | 1570628482 | Improvement of a (t; n) threshold d-level quantum secret sharing | رد | |

| 4 | 1570628499 | Game-Based security proofs for verifiable secret sharing schemes in the standard model | رد | |

| 5 | 1570652477 | Wiretap Sampling Policy for Age of Information System | رد | |

| 6 | 1570653092 | Private Classical Information over a Quantum Multiple Access Channel: One-shot Secrecy Rate Region | رد | |

| 7 | 1570653445 | An Anonymized Access Control Platform Based on Blockchain | نیاز به اصلاح و ارجاع به فراخوان پاییز | |

| 8 | 1570654760 | On the Security of Some Recently Proposed Certificateless Signcryption Schemes | پذیرش | |

| 9 | 1570654954 | Improved S-Box Constructions Using Comparison | رد | |

| 10 | 1570655301 | Attribute-Based Access Control in Fog Computing Based on Blockchain | نیاز به اصلاح و ارجاع به فراخوان پاییز | |

| 11 | 1570627719 | الگوریتم های موازی برای ارزیابی جعبهه ای جانشانی بزرگ رمزنگاری | پذیرش | |

| 12 | 1570652457 | نمایش نقاط خم بیضوی با استفاده از تکنیک الیگیتور در تصادفی سازی نقطه | رد | |

| 13 | 1570652470 | عملکرد sbox درحملات ساختاری و جبری رمزنگاری سبک وزن PRESENT | رد | |

| 14 | 1570654369 | ارائه یک طرح شناسایی امن و کارآ مبتنی بر کدهای قطبی | پذیرش | |

| 15 | 1570654943 | طرح رمزنگاری جستجوپذیر کلیدعمومی براساس چندجمله ای های متقارن | رد | |

| 16 | 1570655293 | تحلیل رمز فوق سبک وزن BORON مبتنی بر برنامه ریزی محدودیت | رد | |

| 17 | 1570627168 | Cost-Effective and Practical Countermeasure Against the Template Side Channel Attack | پیاده سازی الگوریتم های رمزنگاری و امنیت سخت افزاری (Implementation of cryptographic algorithms and corresponding attacks) | پذیرش |

| 18 | 1570627193 | Analysis of Geometrical Parameters for Remote Side-Channel Attacks on Multi-Tenant FPGAs | پذیرش | |

| 19 | 1570653892 | Semantic-Aware Side Channel-Based Reverse Engineering Attack on a Running Program | رد | |

| 20 | 1570655304 | Lurking Eyes: A Method to Detect Side-Channel Attacks on JavaScript and WebAssembly | پذیرش | |

| 21 | 1570653511 | ارائه یک نقابگذاری بهینه برای پیاده سازی بدون تاخیر زمانی جعبه جانشانی AES | پذیرش | |

| 22 | 1570654982 | ارائه یک حمله Flush+Reload بر روی پیاده سازی الگوریتم رمزنگاری SEED | نیاز به اصلاح و ارجاع به فراخوان پاییز | |

| 23 | 1570654993 | ارائه ی یک معماری با برون دهی بالا برای پیاده سازی امن Keccak | رد | |

| 24 | 1570628316 | A Deep Learning-based Malware Hunting Technique to Handle Imbalanced Data | امنیت شبکه (Network security) | پذیرش |

| 25 | 1570653283 | A 3-Phase Event Correlation Based Mechanism for DDoS Detection | رد | |

| 26 | 1570653977 | A New Method for Ransomware Detection Based on PE Header Using Convolutional Neural Networks | پذیرش | |

| 27 | 1570654323 | Intrusion Detection Systems Framework Based on Feature Selection and Classification Techniques | رد | |

| 28 | 1570626756 | آزمون امنیتی اوپن استک در بخش های امنیت زیرساخت و نگهداری داده ها | رد | |

| 29 | 1570628858 | سیستم تشخیص نفوذ و پیشگیری در برابر حملات پروتکل مسیریابی در محیط اینترنت اشیاء | رد | |

| 30 | 1570652361 | قابلیت های امنیتی فضای سایبری در سیستم های تولیدی | رد | |

| 31 | 1570652725 | ارتقا حریم خصوصی ترافیک شبکه در برابر حمله ی دسته بندی به کمک یادگیری خصمانه | پذیرش | |

| 32 | 1570652935 | پیشگیری از نفوذ در شبکه های درون خودرویی مبتنی بر پروتکل CAN با رویکرد راستی آزمایی در زمان اجراء | رد | |

| 33 | 1570652936 | تشخیص حمله مثبت کاذب تزریق داده با روش CI-FDI در شبکه هوشمند برق | نیاز به اصلاح و ارجاع به فراخوان پاییز | |

| 34 | 1570653129 | تحلیل رفتاری ترافیک در شبکه نرم افزار محور به منظور تشخیص زودهنگام حملات منع خدمت توزیع شده | رد | |

| 35 | 1570653292 | کشف و مسدودسازی کارگزار هدایت کننده شبکه بات ها ب�� کانال های فرماندهی و کنترل پنهان در شبکه گمنام با مسیریابی پیازی (تور) | نیاز به اصلاح و ارجاع به فراخوان پاییز | |

| 36 | 1570653423 | ارائه یک روش مبتنی بر یادگیری عمیق برای تشخیص تهدیدات پیشرفته مستمر | رد | |

| 37 | 1570653704 | شناسایی برخط و جریانی هنجارنماها برای بهبود سیستم تشخیص نفوذ | رد | |

| 38 | 1570654456 | شناسایی برخط و جریانی هنجارنماها برای بهبود سیستم تشخیص نفوذ | رد | |

| 39 | 1570654972 | تشخیص ناهنجاری در ترافیک شبکه با استفاده از سامانه مبتنی بر سیستم های چند عامله ی نامتمرکز خودسازمانده | رد | |

| 40 | 1570655008 | ارائه الگوريتم خوشه بندي جهت مسيريابي اَمن در اينترنت اشيا مبتني بر رتبه | رد | |

| 41 | 1570627069 | تحلیل امنیتی طرح احراز اصالت سبک وزن همراه با توافق کلید با استفاده از شبکه حسگر بی سیم برای سیستم نظارت کشاورزی | پروتکل های امنیتی (Cryptography and security protocols) | پذیرش |

| 42 | 1570627599 | حفظ حریم خصوصی مبتنی بر موقعیت با استفاده از الگوریتم ژنتیک و روش K-گمنامی در شبکه های موردی بین خودرویی | رد | |

| 43 | 1570628331 | اشتراک فایل در فضای ابری با رمزنگاری ویژگی مبنای ابطال پذیر و جستجوی چندواژگانی | رد | |

| 44 | 1570628837 | تحلیل چالشهای امنیتی سیستمهای رأیگیری الکترونیکی با نگاه ویژه بر فناوری زنجیره بلوکی | رد | |

| 45 | 1570652336 | ارائه الگوریتمی در راستای افزایش امنیت شبکه حسگر بی سیم با استفاده از ترکیب رمزنگاری RSA و سیستم اعداد مانده ای | رد | |

| 46 | 1570652459 | مروری بر طرح های احراز هویت دوطرفه در سرورهای ابری و اینترنت اشیاء مبتنی بر رمزنگاری منحنی بیضوی | رد | |

| 47 | 1570652708 | پروتکل توافق کلید احراز اصالت شده سبک و امن برای بستر شبکه هوشمند انرژی | نیاز به اصلاح و ارجاع به فراخوان پاییز | |

| 48 | 1570653380 | ارائه طرح رای گیری الکترونیک مبتنی بر زنجیره بلوکی |

رد | |

| 49 | 1570654918 | طرح توافق کلید چندتایی سلسله مراتبی | رد | |

| 50 | 1570655303 | يك پروتكل پول الكترونيكي با قابليت خردپذيري و اتصال ناپذيري | رد | |

| 51 | 1570627292 | A Secure and Improved Authentication Scheme for Heterogeneous Wireless Sensor Networks in the Internet of Things Environment | پذیرش | |

| 52 | 1570627342 | Security Analysis of an Efficient Authentication Scheme for Vehicular Ad Hoc Networks | پذیرش | |

| 53 | 1570649940 | Improvements on Easypaysy: The Bitcoin's Layer-2 Accounts Protocol | پذیرش | |

| 54 | 1570652250 | Extended Secure Parameterized Pattern Matching in Multi-Text Owner Setting | نیاز به اصلاح و ارجاع به فراخوان پاییز | |

| 55 | 1570652313 | Using Blockchain to Achieve Healthcare Decentralizing Privacy | رد | |

| 56 | 1570652478 | A Novel Authentication Scheme Using the Advantage of DRAM and SRAM Physical Unclonable Functions | نیاز به اصلاح و ارجاع به فراخوان پاییز | |

| 57 | 1570653360 | Presenting an Architecture to Make Access Control by Using Smart Contracts and Proxy Re-encryption | رد | |

| 58 | 1570653378 | Cryptanalysis of a Lightweight Authentication Protocol for Wireless Sensor Network | رد | |

| 59 | 1570654786 | Lightweight Authentication for Remote Healthcare Systems in Cloud-IoT | نیاز به اصلاح و ارجاع به فراخوان پاییز | |

| 60 | 1570626927 | A Decentralized App Store Using the Blockchain Technology | امنیت رایانش (Security of computation) | پذیرش |

| 61 | 1570652156 | Enhancing Monkey to Trigger Malicious Payloads in Android Malware | پذیرش | |

| 62 | 1570653867 | Automatic Detection and Risk Assessment of Session Management Vulnerabilities in Web Applications | نیاز به اصلاح و ارجاع به فراخوان پاییز | |

| 63 | 1570655299 | Intrusion Detection using Local Metric Learning | نیاز به اصلاح و ارجاع به فراخوان پاییز | |

| 64 | 1570626954 | ارائه ساز و کاری برای نظارت مالک بر قرارداد هوشمند در اتریوم | پذیرش | |

| 65 | 1570627004 | مدیریت پرونده الکترونیکی سلامت با حفظ حریم خصوصی مبتنی بر زنجیره بلوک | نیاز به اصلاح و ارجاع به فراخوان پاییز | |

| 66 | 1570652362 | شناسایی نشت اطلاعات حریم خصوصی کاربر در سیستم عامل اندروید | رد | |

| 67 | 1570652774 | تشخیص نشت اطلاعات در کدهای بومی برنامه های اندرویدی با استفاده از تحلیل ردیابی جریان | نیاز به اصلاح و ارجاع به فراخوان پاییز | |

| 68 | 1570653145 | تشخیص نشت اطلاعات در برنامه های آندرویدی با کمک وارسی مدل | پذیرش | |

| 69 | 1570653279 | تشخیص حمله وکیل سرگردان در برنامه های اندرویدی با استفاده از رویکرد مهندسی معکوس مدل رانده | پذیرش | |

| 70 | 1570652280 | یک مدل اعتماد برای کنترل نرم شایعه درشبکه های اجتماعی | مهندسی امنیت و امنیت خدمات الکترونیکی (Security of data, systems and applications) | پذیرش |

| 71 | 1570652476 | كنترل شايعه در شبكه هاي اجتماعي با استفاده از سازوكارهاي امنيت نرم | پذیرش | |

| 72 | 1570652415 | An Optimized Structure of State Channel Network to Improve Scalability of Blockchain Algorithms | پذیرش | |

| 73 | 1570626675 | DeepDeW: DeWatermarking of a DWT-based Image Watermarking Scheme Using Deep Learning | نهان سازی اطلاعات (Information hiding, steganography, watermarking) | رد |

| 74 | 1570628607 | A Weighted Distance Learning and Prototype Reduction Method for Classifying Fingerprints | رد | |

| 75 | 1570653700 | A Binary Relevance Adaptive Model-Selection for Ensemble Steganalysis | پذیرش | |

| 76 | 1570654325 | Advantages and disadvantages of using cryptography in steganography | پذیرش | |

| 77 | 1570628836 | یک روش استگانوگرافی تصویر برگشت پذیر در حوزه فضا با استفاده از آستانه چند سطحی آتسو و گسترش تفاضل ها | رد | |

| 78 | 1570653446 | طراحي يك الگوريتم تركيبي بر مبناي رمزنگاري و نهان نگاري تصاوير QR-Code بر اساس الگوریتم های AES، LSB، تابع Hash و امضاي ديجيتال | رد | |

| 79 | 1570654322 | ارایه روشی مقاوم برای مقابله با حملات هندسی در نهان نگاری کور تصاویر | رد | |

| 80 | 1570655296 | روش نوین نهان نگاری تطبیقی صوت در مخابرات امن بی سیم | نیاز به اصلاح و ارجاع به فراخوان پاییز | |

| 81 | 1570651170 | Detecting Disk Sectors Data Types Using Hidden Markov Model | جرم یابی (Digital forensics) | پذیرش |

| 82 | 1570653684 | سیستم شناسایی انسان با استفاده از الگو امضاء | رد | |

| 83 | 1570651167 | Cyber Security for IoT-based Smart Grid Networks | مقالات علمی-ترویجی | رد |

| 84 | 1570651730 | اینترنت اشیا (IoT): بررسی زیرساخت ها و امنیت لبه اینترنت اشیا | رد | |

| 85 | 1570653137 | بررسی روش یادگیری عمیق در تشخیص نفوذ در زیرساخت های صنعتی اسکادا | رد | |

| 86 | 1570654960 | الزامات امنیت سایبری بدون اپراتور کردن پست های فوق توزیع | نیاز به اصلاح و ارجاع به فراخوان پاییز | |

| 87 | 1570657199 | تعیین متدولوژی مناسب در خصوص ارزیابی امنیتی تجهیزات مرتبط با فناوری اطلاعات و ارتباطات صنعت | نیاز به اصلاح و ارجاع به فراخوان پاییز |

تعداد بازدید : 1591 بار

دیدگاه ها

مطالب اخیر

ورود به سامانه

آمار بازدید

- امروز :

- دیروز :

- ماه جاری :

- ماه گذشته :

- آمار کلی :

جدول نشست ها

اطلاعیه مهم

ثبتنام در کنفرانس برای افرادی که دارای مقاله نیستند، رایگان است.

برای دریافت گواهی شرکت در کنفرانس و مستندات ��ن، ثبتنام در کنفرانس الزامی است.

تاریخ های مهم

-

مهلت ارسال مقاله در فراخوان اول (زمستانه)

1398/10/21 -

تمدید مهلت ارسال مقاله در فراخوان اول (زمستانه)

1398/11/02 -

اعلام نتایج داوری در فراخوان اول (زمستانه)

1398/12/28 -

مهلت ارسال مقاله در فراخوان دوم (بهاره)

1399/03/17 -

تمدید فراخوان بهاره

1399/03/31 -

اعلام نتایج داوری در فراخوان دوم (بهاره)

1399/05/25 -

تاریخ شروع

1399/06/19 -

تاریخ پایان

1399/06/20

تا همایش

درباره دانشگاه